Google lanzó una actualización de seguridad de emergencia para Chrome para corregir una vulnerabilidad de día cero, clasificada como aprovechada activamente.

Google tiene conocimiento de un exploit para CVE-2024-7971

Esta vulnerabilidad de alta gravedad se debe a un fallo de confusión de tipos en el motor de JavaScript V8 de Chrome.

Fue reportada el lunes por investigadores de seguridad del Centro de Inteligencia de Amenazas de Microsoft (MSTIC) y el Centro de Respuesta de Seguridad de Microsoft (MSRC).

Aunque estos fallos de seguridad suelen permitir a los atacantes causar fallos en el navegador al interpretar incorrectamente los datos asignados a la memoria, también pueden ser aprovechados para ejecutar código arbitrario en dispositivos que utilicen navegadores sin actualizar.

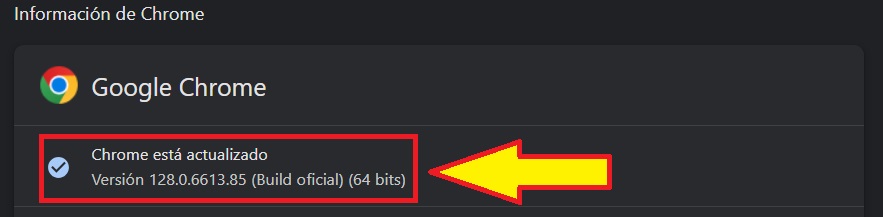

Google ha solucionado este día cero con la versión 128.0.6613.84/.85 para Windows y macOS, y 128.0.6613.84 para Linux, que se desplegará a todos los usuarios en el canal estable de escritorio en las próximas semanas.

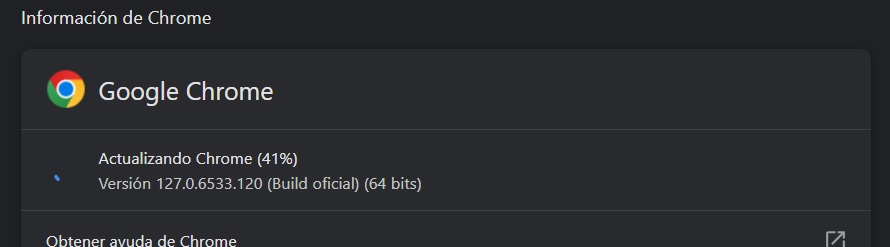

Aunque Chrome se actualiza automáticamente cuando hay parches disponibles, los usuarios pueden acelerar el proceso yendo al menú de Chrome -> Ayuda -> Acerca de Google Chrome, permitiendo que la actualización se complete y haciendo clic en «Reiniciar» para instalarla.

La actualización se descargó de inmediato cuando busqué nuevas versiones.

Aunque Google ha confirmado que la vulnerabilidad CVE-2024-7971 fue utilizada en ataques, la empresa aún no ha compartido detalles adicionales sobre cómo se utilizó en la práctica.

El acceso a los detalles y enlaces relacionados con el error se mantendrá restringido hasta que la mayoría de los usuarios hayan recibido la actualización con la solución. También mantendremos estas restricciones si el error afecta a una biblioteca de terceros que otros proyectos utilizan de manera similar, pero que aún no han corregido

Las vulnerabilidades de Día Cero de este año

CVE-2024-7971 es el noveno día cero en Chrome que ha sido aprovechado activamente y parcheado por Google en 2024.

La lista completa de vulnerabilidades día cero solucionadas este año incluye:

CVE-2024-0519: Una debilidad de acceso a memoria fuera de límites en el motor JavaScript V8 de Chrome, que permite a atacantes remotos explotar la corrupción del montón a través de una página HTML especialmente diseñada, lo que puede llevar al acceso no autorizado a información confidencial.

CVE-2024-2887: Un fallo de confusión de tipos en el estándar WebAssembly (Wasm), que podría permitir ataques de ejecución de código remoto (RCE) aprovechando una página HTML maliciosa.

CVE-2024-2886: Una vulnerabilidad de uso posterior a la liberación en la API WebCodecs, utilizada por aplicaciones web para codificar y decodificar audio y vídeo. Los atacantes remotos explotaron esta falla para realizar lecturas y escrituras arbitrarias mediante páginas HTML diseñadas, lo que provocó la ejecución remota de código.

CVE-2024-3159: Un fallo causado por una lectura fuera de límites en el motor JavaScript V8 de Chrome, que fue utilizado por atacantes remotos para acceder a datos más allá del búfer de memoria asignado, resultando en una corrupción del montón y potencial extracción de información confidencial.

CVE-2024-4671: Un fallo de uso posterior a la liberación en el componente Visuals, que maneja la representación y visualización de contenido en el navegador.

CVE-2024-4761: Un problema de escritura fuera de límites en el motor JavaScript V8 de Chrome, responsable de ejecutar código JS en la aplicación.

CVE-2024-4947: Una debilidad de confusión de tipos en el motor JavaScript V8 de Chrome que permite la ejecución de código arbitrario en el dispositivo de destino.

CVE-2024-5274: Otro fallo en el motor JavaScript V8 de Chrome relacionado con la confusión de tipos, que puede provocar fallas, corrupción de datos o ejecución de código arbitrario.