En la era digital, donde la tecnología desempeña un papel fundamental en nuestras vidas, la tentación de encontrar atajos para obtener software de forma gratuita ha llevado a muchos usuarios a recurrir a activadores KMS (Key Management Service).

Estos programas, inicialmente diseñados para la activación de software de manera legal en entornos corporativos, han sido aprovechados de manera indebida para activar ilegalmente sistemas operativos y paquetes de software, especialmente aquellos desarrollados por Microsoft.

Aunque la gratuidad pueda parecer atractiva, es esencial comprender los riesgos y peligros asociados con el uso de activadores KMS.

Este artículo busca arrojar luz sobre las consecuencias negativas que pueden surgir al optar por métodos de activación ilegales, destacando los aspectos legales, de seguridad y estabilidad que los usuarios podrían pasar por alto en su búsqueda de software gratuito.

En un mundo donde la seguridad cibernética es una prioridad, y la legalidad y ética son pilares fundamentales para el funcionamiento adecuado de la sociedad, es crucial abordar los peligros inherentes al uso de activadores KMS.

Exploraremos cómo estas prácticas pueden comprometer la seguridad de los sistemas, socavar la estabilidad del software y, lo más importante, enfrentar a los usuarios a consecuencias legales significativas.

En última instancia, este artículo busca promover una toma de decisiones informada y ética en relación con el software que utilizamos en nuestros dispositivos cotidianos.

INDICE

¿Qué son los Activadores KMS?

Los KMS (Key Management Service) son servicios utilizados para la activación de software en entornos empresariales.

Estos servicios están diseñados para permitir a las organizaciones activar múltiples copias de software, como sistemas operativos o suites de productividad, de una manera más eficiente y centralizada.

La activación mediante KMS es legal cuando se utiliza de acuerdo con los términos de licencia y servicio del software.

El proceso de activación KMS implica la comunicación entre el software a activar y un servidor KMS.

La organización que implementa el servicio KMS configura un servidor que almacena las claves de activación y responde a las solicitudes de los clientes.

Cuando un sistema necesita ser activado, se comunica con el servidor KMS para validar su licencia.

Sin embargo, el término «activadores KMS» también se ha asociado con herramientas utilizadas de manera ilegal para activar software, particularmente productos de Microsoft, sin adquirir licencias legítimas.

Estos activadores ilegales suelen eludir los mecanismos de activación legítimos y permiten a los usuarios utilizar el software sin pagar por una licencia válida.

Esta práctica viola los términos de servicio y las leyes de propiedad intelectual, además de exponer a los usuarios a diversos riesgos, como la introducción de malware y la falta de actualizaciones de seguridad.

¿Cómo funcionan?

El funcionamiento de los activadores KMS depende de si se utilizan de manera legal, como parte de un entorno empresarial, o de manera ilegal para activar software sin licencia.

A continuación, se explica cómo funcionan en ambos contextos:

Activación KMS Legítima

Configuración del Servidor KMS: En un entorno empresarial, el administrador configura un servidor KMS.

Este servidor almacena las claves de activación y responde a las solicitudes de activación de los clientes dentro de la red.

Clientes Empresariales: Los sistemas dentro de la red empresarial se configuran para buscar el servidor KMS para la activación.

Estos sistemas pueden ser, por ejemplo, estaciones de trabajo con sistemas operativos Windows.

Solicitudes de Activación: Cuando un sistema necesita ser activado, envía una solicitud al servidor KMS.

La solicitud incluye información sobre el software y una clave de producto genérica.

Validación y Activación: El servidor KMS valida la solicitud y responde proporcionando una clave de activación única para ese sistema en particular.

El sistema usa esta clave para activar su software.

Renovación de la Activación: La activación KMS generalmente tiene una validez limitada en el tiempo.

Los sistemas deben renovar periódicamente su activación comunicándose con el servidor KMS.

Activación KMS Ilegal

Descarga de Activadores: Los usuarios que buscan activar ilegalmente su software pueden descargar activadores KMS de fuentes no confiables en línea.

Modificación de Archivos del Sistema: Los activadores ilegales suelen realizar modificaciones en los archivos del sistema para eludir los mecanismos de activación legítimos.

Emulación de Servidor KMS: Algunos activadores KMS emulan un servidor KMS falso en el sistema local.

Cuando el software intenta activarse, se comunica con este servidor emulado en lugar de un servidor KMS legítimo.

Generación de Claves de Activación Falsas: Los activadores ilegales pueden generar claves de activación falsas para el software, permitiendo a los usuarios activar el producto sin tener una licencia válida.

Es fundamental comprender que el uso de activadores KMS de manera ilegal infringe los términos de servicio del software y las leyes de propiedad intelectual, con consecuencias legales y riesgos asociados.

Riesgos de Seguridad

Los riesgos de seguridad asociados con el uso de activadores KMS ilegales son significativos y abarcan desde la exposición a malware hasta la falta de actualizaciones de seguridad.

Aquí se detallan algunos de los riesgos más destacados:

Inclusión de Malware

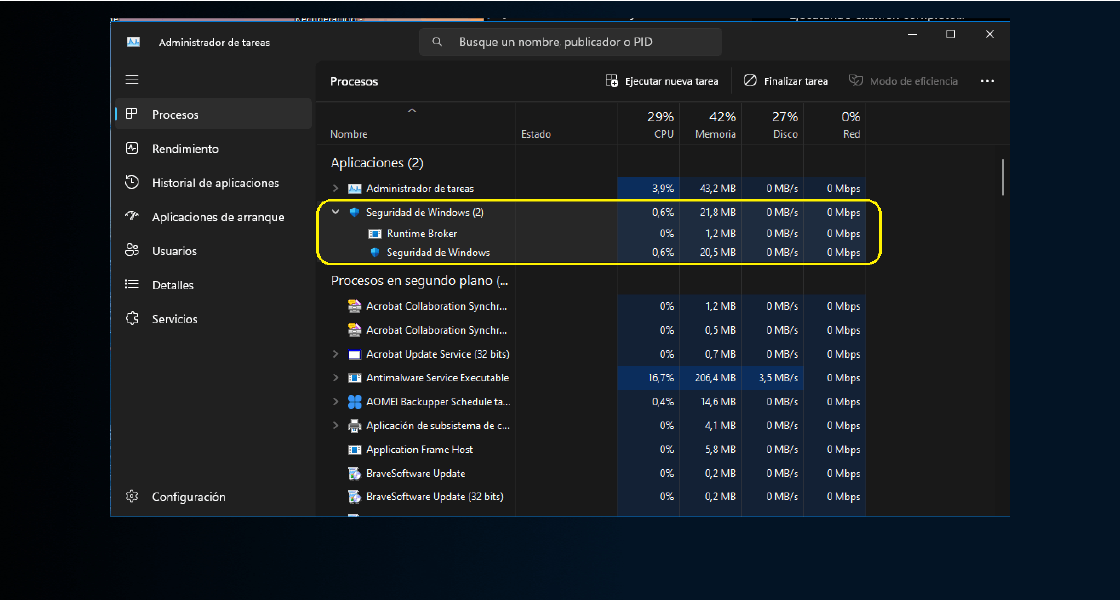

Los activadores KMS descargados de fuentes no confiables pueden contener malware.

Estos programas maliciosos pueden variar desde troyanos hasta ransomware y pueden comprometer la seguridad del sistema y la privacidad del usuario.

Exposición a Amenazas Cibernéticas

Al eludir los mecanismos de activación legítimos, los activadores KMS pueden abrir puertas traseras (backdoors) en el sistema, proporcionando oportunidades para que los ciberdelincuentes realicen ataques y accedan a información sensible.

Falta de Actualizaciones de Seguridad

Los sistemas operativos y el software legítimamente activados reciben actualizaciones de seguridad periódicas.

Sin embargo, al utilizar activadores KMS ilegales, los usuarios privan a sus sistemas de estas actualizaciones críticas, dejando vulnerabilidades abiertas y aumentando el riesgo de ataques.

Compromiso de Datos Personales

La presencia de malware en activadores KMS puede llevar al robo de datos personales, como información financiera o credenciales de inicio de sesión.

Esto podría tener consecuencias graves para la privacidad y la seguridad de los usuarios.

Riesgo de Adware y Spyware

Algunos activadores KMS ilegales pueden estar vinculados a programas no deseados, como adware y spyware, que pueden afectar el rendimiento del sistema y recopilar información sobre las actividades del usuario sin su conocimiento.

Dificultad para Detectar Amenazas

Dado que los activadores KMS ilegales suelen modificar archivos del sistema, pueden eludir la detección de software antivirus y otras herramientas de seguridad, dificultando la identificación de amenazas potenciales.

Interrupciones en la Estabilidad del Sistema

La modificación de archivos del sistema por parte de activadores KMS ilegales puede causar problemas de estabilidad en el sistema operativo y en otras aplicaciones, lo que podría llevar a fallos inesperados y pérdida de datos.

Es fundamental destacar que el riesgo de seguridad no se limita solo al proceso de activación, sino que persiste a lo largo del tiempo debido a la falta de actualizaciones y al posible impacto negativo en la estabilidad del sistema.

Por lo tanto, la elección de utilizar activadores KMS ilegales puede tener consecuencias graves para la seguridad informática y la integridad de los datos.

Estabilidad del Sistema

Los activadores KMS ilegales pueden comprometer la estabilidad del sistema de diversas maneras, afectando el rendimiento general del software y generando problemas que van más allá de la simple activación.

Aquí se detallan algunos aspectos relacionados con la estabilidad del sistema:

- Problemas de Estabilidad: La modificación de archivos del sistema realizada por los activadores KMS puede causar inestabilidad en el sistema operativo. Estos cambios pueden afectar la forma en que el sistema interactúa con otros componentes y servicios, resultando en cuelgues, bloqueos o errores inesperados.

- Incompatibilidad con Actualizaciones de Software Legítimas: Al eludir los mecanismos de activación legítimos, los activadores KMS pueden interferir con las actualizaciones oficiales del software. La aplicación de actualizaciones diseñadas para versiones legítimamente activadas puede generar incompatibilidades, lo que a su vez puede provocar problemas de estabilidad y funcionamiento.

- Dificultades en la Identificación de Problemas: Los usuarios que experimentan problemas de estabilidad pueden enfrentar dificultades para diagnosticar y solucionar los problemas relacionados con la activación KMS ilegal. Dado que estos activadores pueden introducir cambios complejos en el sistema, la identificación de la causa raíz de los problemas puede ser más desafiante.

- Riesgo de Pérdida de Datos: La inestabilidad del sistema puede aumentar el riesgo de pérdida de datos. Fallos inesperados, cuelgues o errores en el sistema podrían resultar en la pérdida de información importante si no se ha realizado una copia de seguridad adecuada.

- Impacto en la Experiencia del Usuario: La activación KMS ilegal puede afectar negativamente la experiencia del usuario al generar problemas recurrentes, lo que podría llevar a una disminución de la productividad y frustración por parte del usuario.

- Problemas de Integración con Otro Software: La incompatibilidad causada por activadores KMS ilegales puede extenderse a otros programas y aplicaciones instalados en el sistema. Esto podría generar problemas de integración y funcionamiento incorrecto de software adicional.

En fin, los activadores KMS ilegales no solo comprometen la estabilidad del sistema operativo, sino que también pueden tener un impacto adverso en la experiencia del usuario y en la capacidad del sistema para integrarse con otros programas y recibir actualizaciones legítimas.

La búsqueda de atajos mediante activadores ilegales puede resultar en problemas a largo plazo que superan cualquier beneficio aparente de obtener software de forma gratuita.

Alternativas legales

Fomentar el uso de alternativas legales es crucial para garantizar que los usuarios adquieran y utilicen software de manera ética y segura.

Aquí se presentan algunas alternativas legales que los usuarios pueden considerar en lugar de recurrir a activadores KMS ilegales:

- Compra de Licencias Legítimas: La opción más directa y ética es comprar licencias legítimas del software necesario. Las licencias legítimas no solo proporcionan acceso legal al software, sino que también aseguran la recepción de actualizaciones de seguridad y soporte técnico.

- Versiones de Prueba y Evaluación: Muchos desarrolladores ofrecen versiones de prueba gratuitas de sus productos durante un período limitado. Los usuarios pueden aprovechar estas versiones para evaluar el software antes de decidir si desean comprar una licencia completa.

- Software de Código Abierto: Explorar opciones de software de código abierto es una excelente alternativa. Muchas soluciones de código abierto son gratuitas y ofrecen funcionalidades comparables a las de software propietario. Ejemplos incluyen LibreOffice como alternativa a Microsoft Office y Linux como alternativa a sistemas operativos propietarios.

- Suscripciones y Servicios en la Nube: Algunos desarrolladores ofrecen modelos de suscripción o servicios en la nube que permiten a los usuarios acceder al software pagando una tarifa periódica. Esto proporciona flexibilidad y actualizaciones automáticas sin la necesidad de comprar una licencia completa de inmediato.

- Programas de Educación y Descuentos: Instituciones educativas y empresas a menudo ofrecen programas especiales y descuentos en software para estudiantes, profesores y empleados. Aprovechar estos programas puede permitir a los usuarios obtener software a precios reducidos o incluso de forma gratuita en algunos casos.

- Participación en Programas Beta: Algunos desarrolladores permiten a los usuarios participar en programas beta, donde pueden probar versiones preliminares del software de forma gratuita. Contribuir con comentarios y pruebas puede ser una forma gratificante de obtener acceso temprano a nuevas funciones.

- Explorar Alternativas de Software: Investigar y considerar alternativas de software menos conocidas pero legítimas también puede ser una opción. En algunos casos, estas alternativas pueden ofrecer características específicas que satisfacen las necesidades del usuario sin recurrir a activadores ilegales.

Es importante destacar que el uso de activadores KMS ilegales no solo viola las leyes de propiedad intelectual, sino que también expone a los usuarios a riesgos de seguridad y problemas de estabilidad.

Optar por alternativas legales no solo es ético, sino que también contribuye a mantener la seguridad y la estabilidad de los sistemas informáticos.

Conclusión

En la búsqueda de soluciones económicas, es fundamental comprender los riesgos asociados con la elección de utilizar activadores KMS ilegales para activar software.

A lo largo de este artículo, hemos explorado los peligros de esta práctica, desde los riesgos de seguridad que amenazan la integridad de los sistemas hasta la inestabilidad del software que puede derivar en pérdida de datos y frustración para los usuarios.

El uso de activadores KMS ilegales no solo representa una violación de los términos de servicio y las leyes de propiedad intelectual, sino que también expone a los usuarios a la posibilidad de infecciones por malware, pérdida de datos y vulnerabilidades de seguridad.

La falta de actualizaciones legítimas y la interferencia con el funcionamiento estable del sistema son consecuencias adicionales que podrían repercutir a largo plazo.

La conclusión es clara: optar por alternativas legales es esencial para garantizar la seguridad, estabilidad y ética en el uso del software.

Comprar licencias legítimas, explorar opciones de código abierto, aprovechar versiones de prueba y evaluación, y participar en programas de descuentos y educativos son enfoques que no solo cumplen con las normas legales, sino que también ofrecen una experiencia de usuario más segura y fiable.

En un mundo donde la tecnología evoluciona rápidamente y la seguridad cibernética es una preocupación constante, la toma de decisiones informada y ética en relación con el software es más importante que nunca.

Al elegir alternativas legales, los usuarios contribuyen no solo a su propia seguridad y estabilidad, sino también al mantenimiento de un ecosistema digital donde la innovación y la integridad son pilares fundamentales.

Optemos por la legalidad y la ética en el uso del software para construir un entorno digital más seguro y confiable para todos.

2 respuestas

Estimado, luego de leer tu nota deseo comentarte que llevé a cambiar el SSD de mi notebook por uno de mayor capacidad. La PC venía de origen con Windows 11 OEM, pero luego de la modificación encuentro que la activación de Windows es a través de un activador KMS. Lamentablemente carezco de los argumentos técnicos para sostener el reclamo (al que el servicio responsable se niega), pero quiero desactivar esta licencia y volver a la condición anterior.

Te consulto si eso es posible, ya intenté una reinstalación limpia de windows, pero al activarlo vuelve a la activación por KMS.

Desde ya agradezco tu respuesta y envío un cordial saludo.

Buenas, la instalación limpia la hiciste con instaladores bajados directamente desde el sitio oficial de Microsoft? Es preferible utilizar la ISO bajada directamente desde el sitio oficial que es gratuita. Cuando te pide el serial lo omites. y luego una vez instalado el SO puedes probar el proceso de activación con tu product key.